Docker Scout 发布说明

此页面包含有关 Docker Scout 版本中的新功能、改进、已知问题和错误修复的信息。这些发布说明涵盖 Docker Scout 平台,包括控制面板。有关 CLI 发布说明,请参阅Docker Scout CLI 发布说明。

2024 年第四季度

2024 年第四季度发布的新功能和增强功能。

2024-10-09

策略评估已从早期访问阶段升级到正式可用阶段。

Docker Scout 控制面板 UI 更改

- 在 Docker Scout 控制面板上,选择策略卡现在将打开策略详细信息页面,而不是策略结果页面。

- 策略结果页面和策略详细信息侧面板现在是只读的。策略操作(编辑、禁用、删除)现在可以从策略详细信息页面访问。

2024 年第三季度

2024 年第三季度发布的新功能和增强功能。

2024-09-30

在此版本中,我们更改了自定义策略的工作方式。之前,自定义策略是通过复制现成的策略来创建的。现在,您可以通过编辑充当模板的策略类型中的默认策略来自定义策略。Docker Scout 中的默认策略也是基于这些类型实现的。

有关更多信息,请参阅策略类型。

2024-09-09

此版本更改了 Docker Scout 中健康评分的计算方式。健康评分计算现在考虑了您为组织配置的可选和自定义策略。

这意味着如果您已启用、禁用或自定义了任何默认策略,Docker Scout 现在将在计算组织镜像的健康评分时考虑这些策略。

如果您尚未为组织启用 Docker Scout,健康评分将基于现成的策略计算。

2024-08-13

此版本更改了现有的策略,使其与用于评估 Docker Scout 健康评分的策略配置保持一致。

默认的现成策略现在包括:

- 没有高危漏洞

- 没有可修复的严重或高危漏洞

- 批准的基础镜像

- 默认非 root 用户

- 供应链证明

- 最新的基础镜像

- 没有 AGPL v3 许可

这些策略的配置现在与用于计算健康评分的配置相同。此前,现成的策略与健康评分策略的配置不同。

2024 年第二季度

2024 年第二季度发布的新功能和增强功能。

2024-06-27

此版本在 Docker Scout 控制面板中引入了对例外的初步支持。例外允许您使用 VEX 文档抑制在镜像中发现的漏洞(误报)。将 VEX 文档作为证明附加到镜像,或将其嵌入到镜像文件系统中,Docker Scout 将自动检测并将 VEX 声明合并到镜像分析结果中。

新的 例外页面列出了影响组织中所有镜像的例外。您还可以转到 Docker Scout 控制面板中的镜像视图,查看适用于特定镜像的所有例外。

有关更多信息,请参阅管理漏洞例外。

2024-05-06

新的 HTTP 端点允许您使用 Prometheus 从 Docker Scout 抓取数据,以便使用 Grafana 创建您自己的漏洞和策略控制面板。有关更多信息,请参阅Docker Scout 指标导出器。

2024 年第一季度

2024 年第一季度发布的新功能和增强功能。

2024-03-29

没有高危漏洞策略现在会报告 xz 后门漏洞 CVE-2024-3094。组织中包含带有后门的 xz/liblzma 版本的任何镜像都将不符合没有高危漏洞策略。

2024-03-20

没有可修复的严重或高危漏洞策略现在支持一个仅包含可修复漏洞配置选项,允许您决定是否仅标记具有可用修复版本的漏洞。

2024-03-14

所有严重漏洞策略已被移除。没有可修复的严重或高危漏洞策略提供了类似的功能,并且将来会进行更新以允许更广泛的自定义,使得现在已被移除的所有严重漏洞策略变得多余。

2024-01-26

Azure Container Registry 集成已从Beta 阶段升级到早期访问阶段。

有关更多信息和设置说明,请参阅集成 Azure Container Registry。

2024-01-23

新的批准的基础镜像策略,允许您限制构建中允许的基础镜像。您可以使用模式定义允许的基础镜像。镜像引用不符合指定模式的基础镜像将导致策略失败。

2024-01-12

新的默认非 root 用户策略,它会标记默认情况下以 root 超级用户身份运行并具有完全系统管理权限的镜像。为镜像指定非 root 默认用户有助于增强运行时安全性。

2024-01-11

新的 GitHub 应用Beta 版发布,用于将 Docker Scout 与您的源代码管理集成,以及一个用于帮助您提高策略合规性的修复功能。

修复是 Docker Scout 的一项新功能,可根据策略评估结果提供上下文相关的建议操作,指导您如何提高合规性。

GitHub 集成增强了修复功能。启用集成后,Docker Scout 能够将分析结果与源代码关联起来。这些关于如何构建镜像的额外上下文被用于生成更好、更精确的建议。

有关 Docker Scout 为帮助您提高策略合规性而提供的建议类型,请参阅修复。

有关如何在源代码存储库上授权 Docker Scout GitHub 应用的更多信息,请参阅将 Docker Scout 与 GitHub 集成。

2023 年第四季度

2023 年第四季度发布的新功能和增强功能。

2023-12-20

Azure Container Registry 集成已从Beta 阶段升级到早期访问阶段。

有关更多信息和设置说明,请参阅集成 Azure Container Registry。

2023-12-06

新的 SonarQube 集成和相关策略。SonarQube 是一个用于持续检查代码质量的开源平台。此集成允许您将 SonarQube 的质量门添加为 Docker Scout 中的策略评估。启用集成,推送您的镜像,并在新的SonarQube 质量门已通过策略中查看 SonarQube 质量门条件。

2023-12-01

新的Azure Container Registry (ACR) 集成Beta 版发布,允许 Docker Scout 自动拉取和分析 ACR 存储库中的镜像。

要了解有关集成和入门的更多信息,请参阅集成 Azure Container Registry。

2023-11-21

新的可配置策略功能,允许您根据自己的偏好调整现成的策略,或者在它们不太符合您的需求时完全禁用它们。您可以为组织调整策略的一些示例包括:

- 更改与漏洞相关的策略使用的严重性阈值

- 自定义“高危漏洞”列表

- 添加或移除要标记为“copyleft”的软件许可

有关更多信息,请参阅可配置策略。

2023-11-10

新的供应链证明策略,用于帮助您跟踪镜像是否使用 SBOM 和源头证明进行构建。向镜像添加证明是改进供应链行为的良好第一步,并且通常是执行更多操作的先决条件。

2023-11-01

新的没有高危漏洞策略,可确保您的 artifacts 没有广泛认为是高风险的精选漏洞列表中的漏洞。

2023-10-04

这标志着 Docker Scout 的正式可用 (GA) 版本。

此版本包含以下新功能:

策略评估

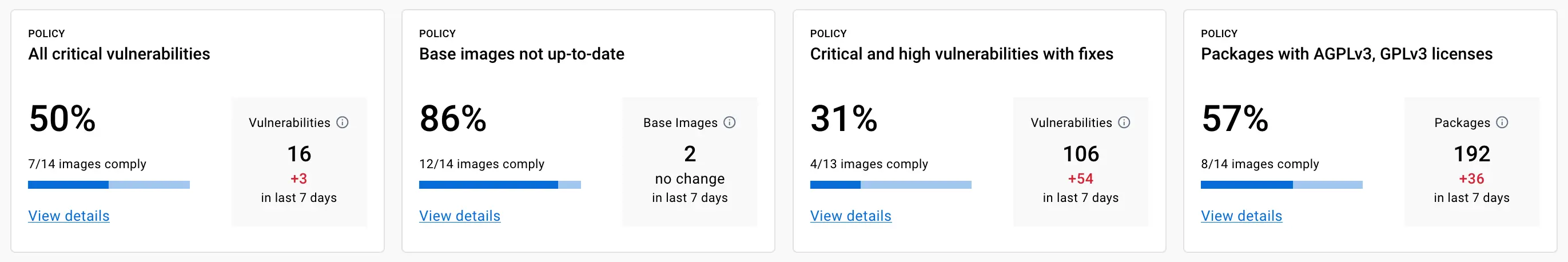

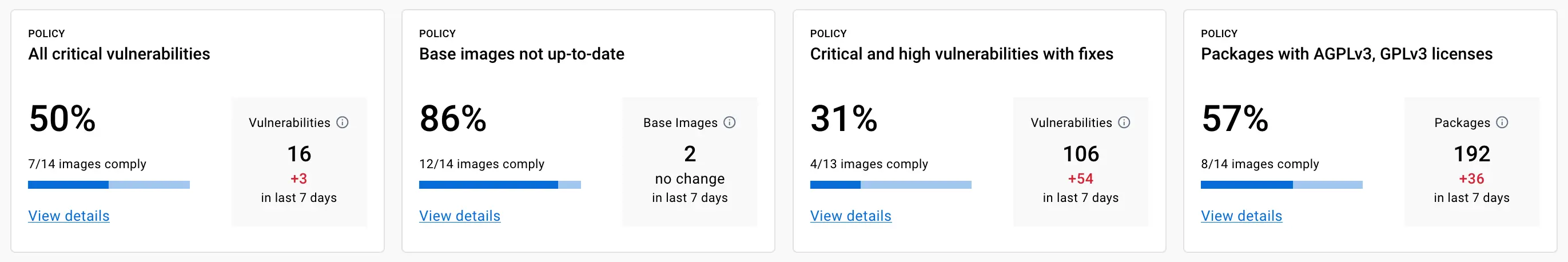

策略评估是一项早期访问功能,可帮助您确保软件完整性并随着时间的推移跟踪您的 artifacts 的表现。此版本附带了四个现成的策略,默认情况下为所有组织启用。

- 基础镜像未更新评估基础镜像是否过时,是否需要更新。最新的基础镜像有助于确保您的环境可靠且安全。

- 具有修复的严重和高危漏洞报告镜像中是否存在严重或高危漏洞,以及是否有可用的修复版本可供升级。

- 所有严重漏洞查找镜像中发现的任何严重级别漏洞。

- 具有 AGPLv3、GPLv3 许可的软件包帮助您捕获镜像中可能不想要的 copyleft 许可。

您可以使用 Docker Scout Dashboard 和 docker scout policy CLI 命令查看和评估镜像的策略状态。有关更多信息,请参阅策略评估文档。

Amazon ECR 集成

新的 Amazon Elastic Container Registry (ECR) 集成可对托管在 ECR 存储库中的镜像进行分析。

您可以使用预配置的 CloudFormation 堆栈模板设置集成,该模板会在您的账户中引导必要的 AWS 资源。Docker Scout 会自动分析您推送到注册表的镜像,只存储有关镜像内容的元数据,而不是容器镜像本身。

该集成提供了一个简单的流程,用于添加其他存储库、激活特定存储库的 Docker Scout 以及在需要时移除集成。要了解更多信息,请参阅Amazon ECR 集成文档。

Sysdig 集成

新的 Sysdig 集成可为您的 Kubernetes 运行时环境提供实时安全洞察。

启用此集成有助于您处理和优先处理用于运行生产工作负载的镜像的风险。它还可以通过使用 VEX 文档自动排除从未加载到内存中的程序中的漏洞,从而减少监控噪音。

有关更多信息和入门指南,请参阅Sysdig 集成文档。

JFrog Artifactory 集成

新的 JFrog Artifactory 集成可在 Artifactory 注册表上启用自动镜像分析。

该集成涉及部署一个 Docker Scout Artifactory 代理,该代理会轮询新镜像、执行分析并将结果上传到 Docker Scout,同时保持镜像数据的完整性。在Artifactory 集成文档中了解更多信息。

已知限制

- 镜像分析仅适用于 Linux 镜像

- Docker Scout 无法处理压缩大小超过 12GB 的镜像

- 创建镜像 SBOM(镜像分析的一部分)的超时限制为 4 分钟